Кракен ссылка kraken dark link

Основателем форума являлся пользователь под псевдонимом Darkside. С недавнего времени закрыт для посторонних. Имеет полностью открытый исходный код. Им оказался бизнесмен из Череповца. Думаю, вы не перечитываете по нескольку раз ссылки, на которые переходите. Только из запущенного и подключенного к сети Tor Browser-а. Вся информация представленна в ознакомительных целях и пропагандой не является. Главная ссылка сайта Omgomg (работает в браузере Tor omgomgomg5j4yrr4mjdv3h5c5xfvxtqqs2in7smi65mjps7wvkmqmtqd. Это больная тема в тёмном бизнесе. Примечания 1 2 Минфин США назвал имя одного из организаторов даркнет-маркетплейса Hydra. Кроме того, площадку обвинили в связях с несколькими хакерскими группировками. Разумеется, компьютерные гики и те, кому нечем заняться либо хочется потешить своё ЧСВ, как и прежде могут скачать все нужные модули по отдельности и грызть многостраничную техническую «камасутру пытаясь связать всё это в единое целое, и хоть как-то настроить и запустить полученную конструкцию. Свободный, 59д,. Assassination Market (http assmkedzgorodn7o.onion - тотализатор на угадывании даты смерти всяких нехороших людей. Выделить мышкой, копировать, вставить в адресную строку. Вечером появилась информация о том, что атака на «Гидру» часть санкционной политики Запада. Зачем он нужен, этот Tor? Как пополнить Мега Даркнет Кратко: все онлайн платежи только в крипте, кроме войти наличных денег. Секрет фирмы Сомик. Это наименование чего-либо, которое охраняется авторским правом. Вечером 7 апреля на связь вышла модератор «Гидры» с ником Hellgirl, широко известная многим обитателям даркнета. Содержит ссылки почти на все ресурсы «луковой» сети. Для этого вам потребуется указать номер своего телефона в форме по ссылке и ввести в специальную форму номер карты, который вы выбрали для участия в акции. Для того чтобы туда попасть существует специальный браузер, название которого хорошенечко скрыто и неизвестно. Самым простым отзывы способом попасть на сайт Mega DarkMarket является установка браузера Тор или VPN, без интернет них будет горазда сложнее. Они не смогут скрываться в даркнете или на форумах, они не смогут скрываться в России или где-то в других странах сказано в заявлении Минфина. Всем мир! Не смотря ни на что, сеть развивается и крепнет. «У тех, кто владел «Гидрой наверняка были копии серверов, так они в скором времени могут восстановить площадку под новым именем заявил газете взгляд интернет-эксперт Герман Клименко.

Кракен ссылка kraken dark link - Кракен сайт как выглядит

Вход Для входа на Мега нужно правильно ввести пару логин-пароль, а затем разгадать капчу. Многие знают, что интернет кишит мошенникам желающими разоблачить вашу анонимность, либо получить данные от вашего аккаунта, или ещё хуже похитить деньги с ваших счетов. График показывает динамику роста внешних ссылок на этот сайт по дням. Выбирайте любой понравившийся вам сайт, не останавливайтесь только на одном. Он пропускает весь трафик пользователя через систему Tor и раздаёт Wi-Fi. Что можно купить на Гидре Если кратко всевозможные запрещенные товары. Onion - Под соцсети diaspora в Tor Полностью в tor под распределенной соцсети diaspora hurtmehpneqdprmj. Он действительно работает «из коробки» и открывает страницы, заблокированные любым известным способом, оповещая пользователя о входе на «запретную территорию» одним лишь изменением иконки на панели управления. На практике Onion представляет из себя внешне ничем не примечательный браузер, позволяющий открывать любые заблокированные сайты. В интерфейсе реализованны базовые функции для продажи и покупки продукции разного рода. Кто ждёт? последние новости Гидра года. Основные html элементы которые могут повлиять на ранжирование в поисковых системах. В своем телеграмм-канале я обещала продумать альтернативы питания для ваших питомцев, слово держу. Он несколько замедляет работу браузера, обещая при этом «бесплатное полное шифрование трафика а для его активации требуется ввести адрес электронной почты. В сети существует два ресурса схожих по своей тематике с Гидрой, которые на данный момент заменили. Даркмаркет направлен на работу в Российском рынке и рынках стран СНГ. Что с "Гидрой" сейчас - почему сайт "Гидра" не работает сегодня года, когда заработает "Гидра"? Источник Источник. Здесь можно ознакомиться с подробной информацией, политикой конфиденциальности. Уважаемые дамы и господа! Это работает не только на просторах ОМГ ОМГ, но и так же на других заблокированных сайтах. Ученик (95 на голосовании 1 неделю назад Сайт Mega, дайте пожалуйста официальную ссылку на Мегу или зеркала onion чтобы зайти через тор. Ни блог Навального, ни трекер Rutor. Интересно, а есть ли? Максим Пользователь. Кто чем вместо теперь пользуется? Отдельного внимания стоит выбор: Любой, моментальный, предварительный заказ или только надёжный. Дизайн необходимо переработать, или навести порядок в существующем. Стоит помнить внешний вид Мега Шопа, чтобы не попасть на фейки. Onion - RetroShare свеженькие сборки ретрошары внутри тора strngbxhwyuu37a3.onion - SecureDrop отправка файлов и записочек журналистам The New Yorker, ну мало ли yz7lpwfhhzcdyc5y.onion - Tor Project Onion спи. В то же время режим сжатия трафика в мобильных браузерах Chrome и Opera показал себя с наилучшей стороны. Биржи. Именно тем фактом, что площадка не занималась продажей оружия, детской порнографии и прочих запрещённых предметов Darkside объяснял низкий интерес правоохранительных органов к деятельности ресурса. Wp3whcaptukkyx5i.onion - ProCrd относительно новый и развивающийся кардинг-форум, имеются подключения к клирнету, будьте осторожны oshix7yycnt7psan. Репутация При совершении сделки, тем не менее, могут возникать спорные ситуации. Этот сайт упоминается в онлайн доске заметок Pinterest 0 раз. Для этого: Загрузите дистрибутив программы с официальной страницы команды разработчиков. Onion - одна из крупнейших площадок теневой торговли. Поисковики Настоятельно рекомендуется тщательно проверять ссылки, которые доступны в выдаче поисковой системы. Основные усилия направлены на пресечение каналов поставок наркотиков и ликвидацию организованных групп и преступных сообществ, занимающихся их сбытом». Onion - onelon, анонимные блоги без цензуры.

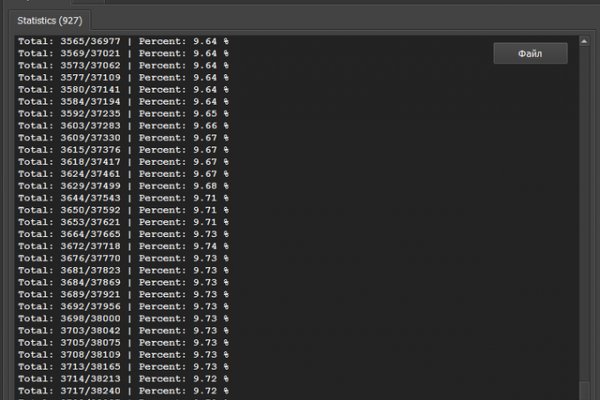

Если же мы переходим к перебору паролей в веб-формах, то тут всё по-другому: трудно найти два сайта, на которых был бы одинаковый набор полей формы с одинаковыми именами и одинаковое поведение при успешном или неуспешном входе. Txt wc -l.е. Начинаться она будет./ http_fuzz, здесь./ это расположение файла скрипта, а http_fuzz название используемого модуля. Для нас это: rhosts IP-адрес жертвы; rport порт; user_file путь до словаря с логинами; pass_file путь до словаря c паролями; stop_on_success остановка, как только найдется пара логин/пароль. Кроме этого разнообразия, даже без проактивной защиты веб-форма может быть создана разработчиком так, что в неё уже после нажатия на кнопку «Отправить» добавляются поля, без которых сервер не принимает форму. Скорее всего, данные отправляются этому файлу, причём скорее всего используется метод post при ошибке входа показывается надпись «Password incorrect». Это нельзя назвать брутфорсом, но любой подбор собственных забытых данных имеет его черты. При пентесте, тестировании на проникновение, брутфорс помогает найти слабые места системы, как и другие хакерские методы. Борьба с ботами Поведение ботов было стандартным: они обращались к типовой странице авторизации CMS. Поэтому если есть желание использовать именно эти инструменты, то необходимо вручную увеличивать количество потоков. Тем не менее, 60 одновременных запросов достаточно большой поток, чтобы его гарантированно заметили и владельцы сайтов, и хостинг-провайдеры. Тогда получается -x ignore:fgrep'incorrect'. Программное обеспечение для брутфорса можно скачать вместе с Kali Linux или после установки нужного дистрибутива. Использовать системы обнаружения взлома. Там выберите Manual Proxy Configuration и в полях http Proxy введите IP и порт прокси в Burp Suite. Чтобы добиться результата, может потребоваться несколько тысяч или даже больше попыток ввести пароль. Это также важно учитывать, поскольку вы ожидаете от знакомого вам веб-приложения «Account does not exist а с учётом своей локали оно будет показывать «ไมมบญชอย». Также на стороне веб-мастера очень легко реализовать такие анти-брутфорс меры как добавление скрытых полей со случайными значениями, анализ заголовка Referer и прочее. Теперь спуститесь в самый низ, найдите Allow requests to web interface using fully-qualifyed DNS hostnames и поставьте там галочку. Программы patator, Hydra, Medusa могут перебирать пароли для разнообразных служб, но мы остановимся именно на веб-формах. Host useradmin password file0 -e b64 Опции модуля http_fuzz : url : целевой url (схема хост:порт/путь? Подготовка Web Security Dojo Установим необходимые нам программы и немного обновимся (это внутри Web Security Dojo sudo apt-get update # sudo apt-get dist-upgrade # по желанию можно выполнить полное обновление системы. Первые публичные сообщения об атаке появились 2 августа. Эта опция означает принять кукиз от веб-приложения и отправить их при следующей проверке логина и пароля. При этом боты не могут пройти через страницу и не только не могут осуществлять подбор пароля к CMS, но и не создают большой нагрузки на сервер. Брут-форс веб-форм, использующих метод post Если вы попробовали брут-форс веб-форм, когда они передают данные методом GET, и у вас всё получилось, то с методом post также не должно возникнуть особых проблем. Информация предназначена исключительно для ознакомления. Metasploit, Medusa В Metasploit используем модуль auxiliary/scanner/ftp/ftp_login В случае с Medusa запрос выглядит следующим образом: medusa -f -M ftp -U /root/username -P /root/wordlist. Если перебирать пароли на разных, например, FTP серверах, то команды, которыми запускаются программы, будут мало отличаться друг от друга только различные цели. Но и тут не все так просто. Начнём, естественно, с анализа, введём произвольные данные в форму и нажмём отправить : Как видим, вход не произошёл, из важного: мы остались на странице http localhost/mutillidae/p,.е. Dll:destinationhttp3A2F2F target 2Fexchange flags0 username domain 5cuser passwordpass SubmitCredsx trusted0:reason:C/exchweb" Собираем нашу команду: Как всегда, она начинается с бинарного файла THC-Hydra: hydra Опциями -L и -P задаём файлы со списками имён пользователя и паролей: -L opened_names. За 10 или 15 попыток хакер вряд ли сможет подобрать нужную комбинацию, а владельцу аккаунта этого достаточно, чтобы вспомнить пароль. Генерировать словарь будем на 5 символов по маске. Утилита для взлома личных кабинетов сайтов, которая содержит менеджер баз паролей и возможность настройки полей. И вновь продолжается бой Сейчас атака все еще продолжается, хотя и в существенно сниженном темпе. Хакер или пентестер получает доступ к аккаунту пользователя или системе. Брут-форс входа: эффективен даже на сайтах без уязвимостей. Активная фаза атаки начиналась вечером и продолжалась всю ночь. O файл : Файл, в который добавляются записи журнала (логи) -e n/s/ns : Дополнительные проверки паролей (n Без пароля, s Пароль Имя Пользователя) -M текст : Имя модуля для выполнения (без расширения.mod) -m текст : Параметры для передачи модулю. А что если мы заглянем в папку http localhost/dvwa/hackable/users/? Я почти уверен, что название файлов изображений соответствуют именам пользователей,.е. Для подобного анализа нам нужен прокси. Поэтому у хакеров есть специальные приложения и алгоритмы действий, которые помогают при брутфорсе.